Detalles de identidad

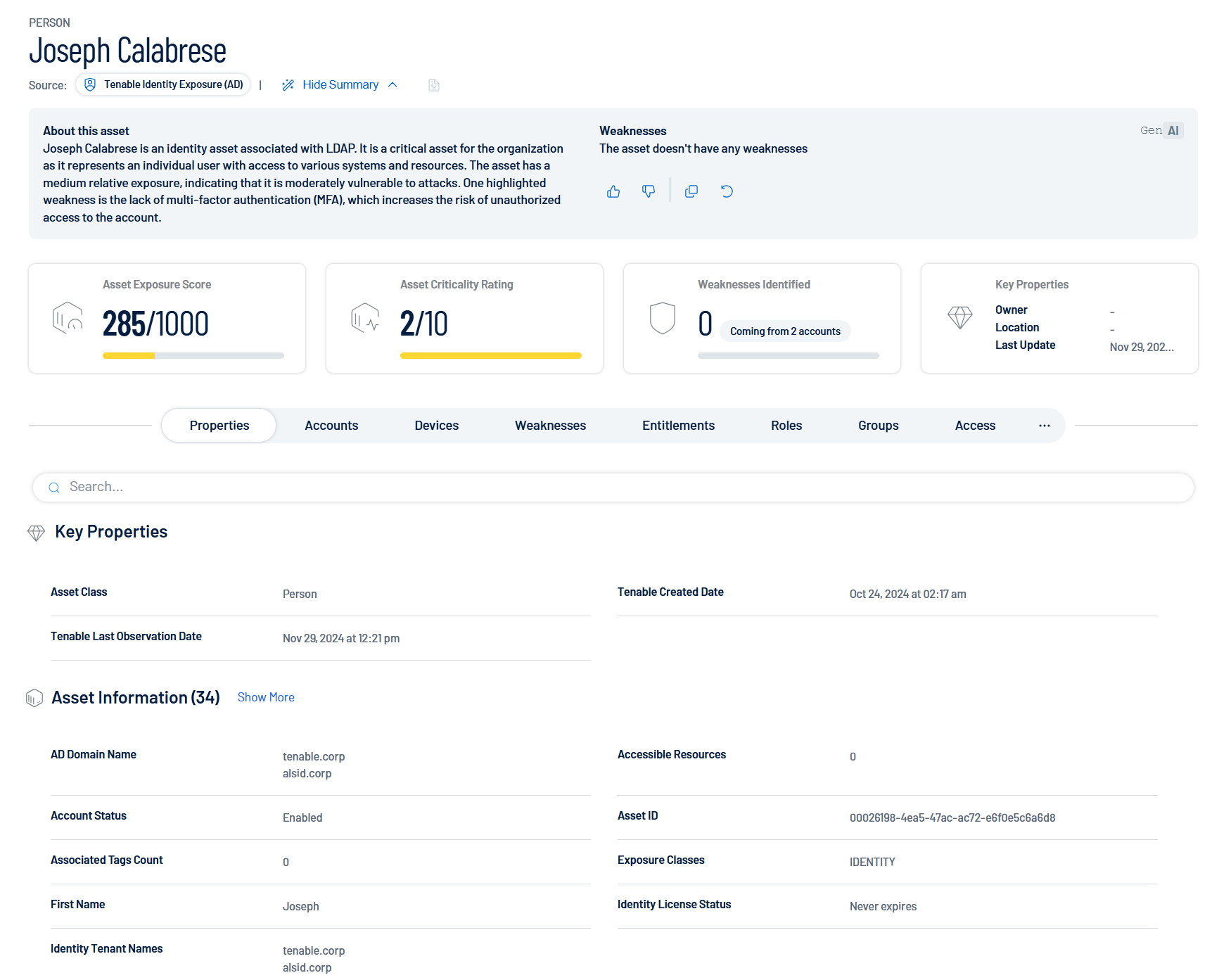

La página Detalles de identidad se centra en una identidad individual y brinda una vista integral de la huella digital, los derechos de acceso, las posibles vulnerabilidades y la posición de seguridad general de una identidad dentro del ecosistema de TI de una organización.

Para acceder a Información general de identidades:

-

En la página Información general de identidades, haga clic en Ver detalles al final de la fila que contiene el nombre de la persona en la tabla.

Encabezado y sección superior

-

Nombre de la identidad: muestra el nombre de la identidad.

-

Ícono de persona y Origen: muestran la asociación de la identidad con orígenes específicos. Al pasar el cursor por los íconos de origen, aparecerá el nombre del proveedor de identidad.

-

Resumen: muestra un resumen detallado sobre la identidad y las debilidades detectadas para esta identidad.

Generar y ver un resumen de IA del activo

Generar y ver un resumen de IA del activo

Tenable Identity Exposure le permite generar un resumen de una identidad con IA. Los resúmenes se generan en el nivel de contenedor y solo se aplican a las identidades con licencia de su contenedor.

Nota: Tenable Identity Exposure limita la cantidad de resúmenes que puede generar a 100 por hora, con un máximo de 1000 resúmenes por día.Siga uno de los procedimientos a continuación:

-

Si quiere generar un resumen de IA para el activo por primera vez, al lado de Aún no se generó ningún resumen, haga clic en el botón

.

.

Tenable Identity Exposure utiliza la IA para generar un resumen del activo que incluye detalles generales y específicos sobre las debilidades de dicho activo.

-

Si quiere volver a generar un resumen de IA existente para el activo, haga clic en Mostrar resumen y, en la parte inferior del panel de resumen, haga clic en el botón

.

.Tenable Identity Exposure vuelve a generar el resumen de IA para la identidad.

Sugerencia: Haga clic en el botón para copiar el resumen directamente en su portapapeles. Para calificar la utilidad del resumen, haga clic en

para copiar el resumen directamente en su portapapeles. Para calificar la utilidad del resumen, haga clic en  o

o  y, así, ayudará a mejorar la calidad del contenido generado por IA en Tenable Identity Exposure en el futuro.

y, así, ayudará a mejorar la calidad del contenido generado por IA en Tenable Identity Exposure en el futuro. -

-

Asset Exposure Score: cuantifica la exposición de seguridad de la identidad, donde una puntuación máxima de 1000 representa el nivel más alto de exposición.

-

Asset Criticality Rating: refleja la importancia de la identidad dentro de la organización, calificada en una escala del 1 al 10, donde 10 representa la mayor criticidad.

-

Debilidades identificadas: muestra la cantidad de debilidades o vulnerabilidades de seguridad identificadas para esta identidad específica.

-

Propiedades clave: enumera información clave, incluido el propietario, la ubicación y la fecha de la última actualización de esta identidad.

Pestañas de encabezado

Debajo del encabezado, las pestañas específicas ofrecen información detallada específica de la categoría. Consulte las descripciones detalladas de cada pestaña en la sección a continuación.

-

Propiedades: información básica y atributos de la identidad.

-

Cuentas: cuenta asociada y perfil de red de la identidad.

-

Dispositivos: dispositivos electrónicos asociados a la identidad.

-

Debilidades: vulnerabilidades o riesgos de seguridad específicos.

-

Derechos: permisos o derecho de acceso específicos que se otorga a una identidad dentro de los sistemas de TI de una organización.

-

Roles: conjunto de derechos agrupados según puestos laborales, responsabilidades o cargos en la organización.

-

Grupos: unidades organizativas o equipos a los que pertenece la identidad.

-

Acceso: descripción general de a qué recursos o sistemas puede acceder esta identidad.

-

Tarjetas de exposiciones: resúmenes de los niveles de exposición al riesgo.

-

Relaciones: conexiones con otras identidades o entidades.

Cuando esté disponible, haga clic en “Ver detalles” para ver más detalles en Tenable Inventory.

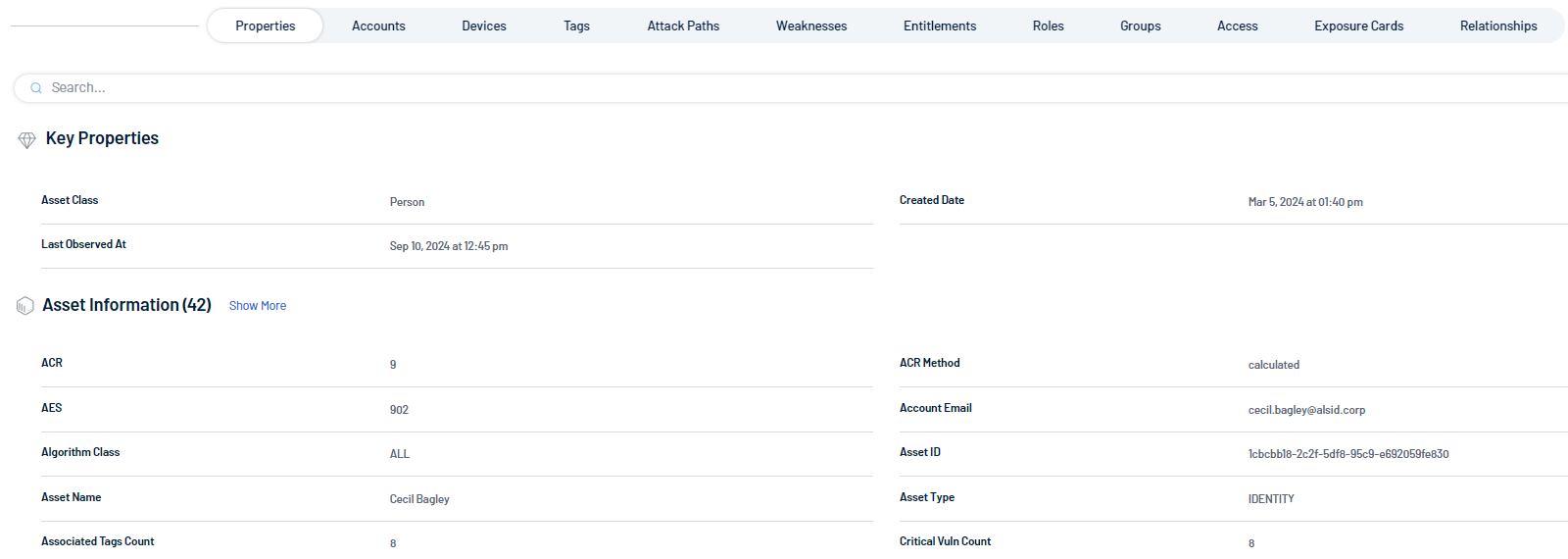

Propiedades

En la vista predeterminada se muestra la pestaña “Propiedades”.

Propiedades clave

Resumen de los atributos más esenciales relacionados con el activo o la identidad. En general, incluye información general, como la clase de activo, la hora de la última observación y otra información fundamental que ofrece una descripción general rápida del estado de la entidad.

Información del activo

Lista detallada de propiedades específicas asociadas al activo o la identidad. Pueden incluirse identificadores técnicos, como ACR, AES, nombre del activo, correo electrónico o fecha de creación, entre otros. Brinda una visión integral de las características y metadatos relacionados con la entidad.

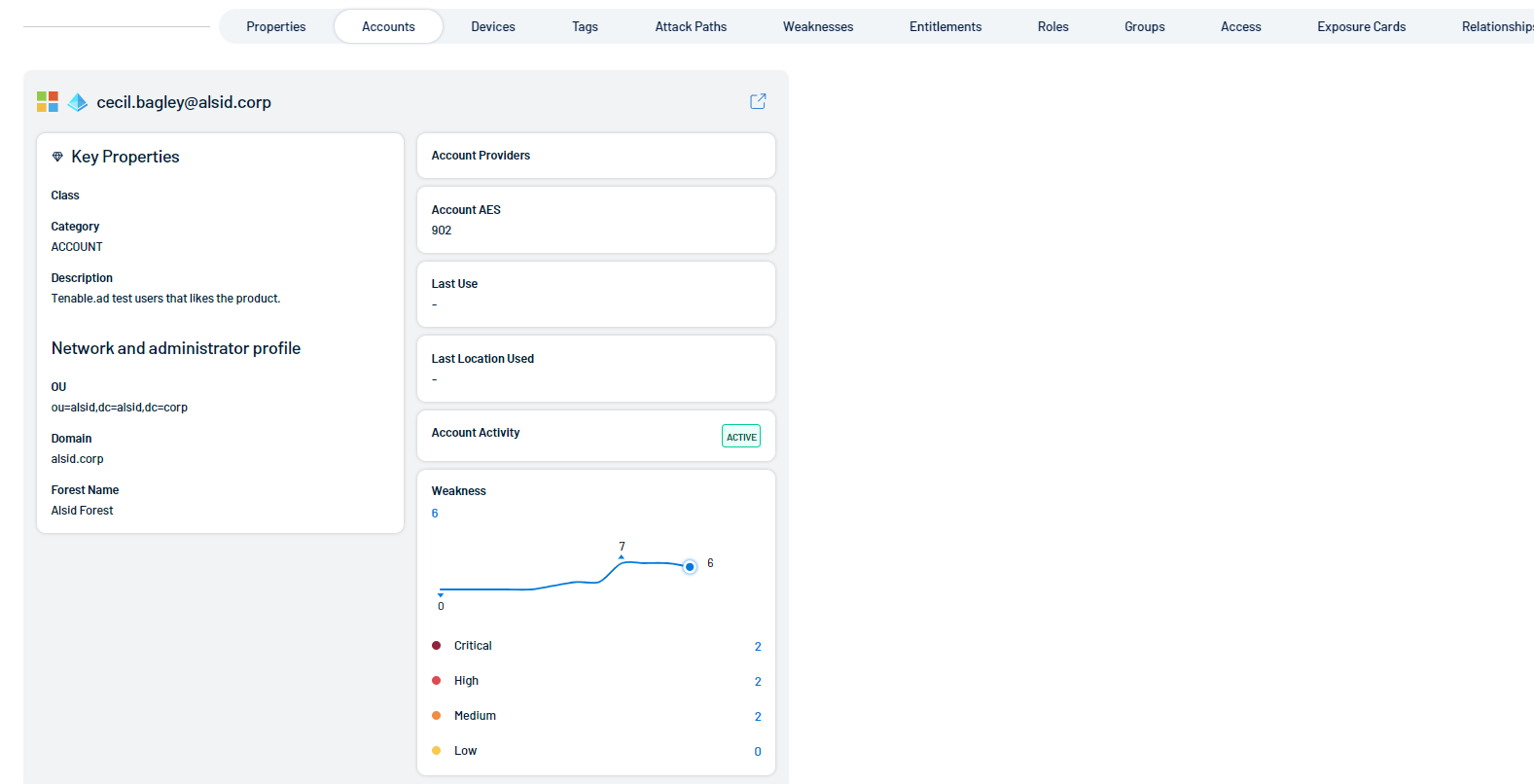

Cuentas

En la sección “Cuentas” se ofrece información detallada sobre la cuenta asociada y el perfil de red de la identidad.

Propiedades clave

Incluye detalles esenciales, como la clase de cuenta (tipo de activo), la categoría (por ejemplo, CUENTA) y una descripción del propósito o el rol de la cuenta. En la sección “Perfil de administrador y red” se resaltan detalles técnicos, como la unidad organizativa (OU), el dominio y el nombre del bosque.

Debilidad

Muestra una representación gráfica de la cantidad de debilidades que se encontraron, categorizadas por gravedad (crítica, alta, media y baja). En el gráfico se proporciona una línea de tendencias que indica la progresión de las debilidades a lo largo del tiempo.

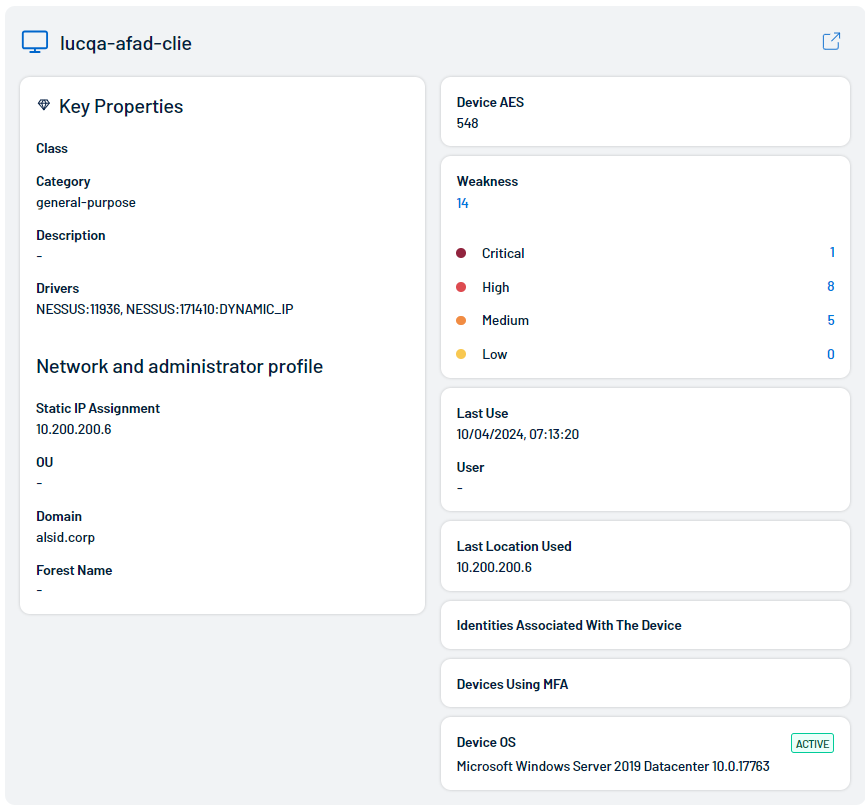

Dispositivos

Un dispositivo suele ser un componente físico o virtual que puede conectarse a una red, comunicarse con otros dispositivos y cumplir funciones o tareas específicas asociadas a la identidad.

Para comenzar a ver los dispositivos de esta persona, use Tenable Vulnerability Management para escanear las máquinas donde inicia sesión.

En cada mosaico, puede ver la siguiente información del dispositivo:

-

Propiedades clave:

-

Clase: clase del activo asociada al dispositivo.

-

Categoría: categoría asociada al dispositivo, por ejemplo, propósito general.

-

Descripción: si está disponible, descripción del dispositivo.

-

Controladores: lista de controladores instalados en el dispositivo.

-

-

Perfil de administrador y red:

-

Asignación de IP estática: dirección IP estática asociada al dispositivo.

-

Unidad organizativa: unidad organizativa (OU) asociada al dispositivo.

-

Dominio: dominio asociado al dispositivo. Para obtener más información, consulte Dominios en la Guía del usuario de Tenable Identity Exposure.

-

Nombre del bosque: nombre del bosque asociado al dispositivo. Para obtener más información, consulte Bosques en la Guía del usuario de Tenable Identity Exposure.

-

-

AES del dispositivo: AES general asociado al dispositivo. Para obtener más información, consulte Tenable Inventory Metrics (Métricas de Tenable Inventory).

-

Debilidad: representación gráfica de las debilidades del dispositivo. Esta sección incluye un gráfico de líneas y un recuento individual de cada debilidad y su criticidad.

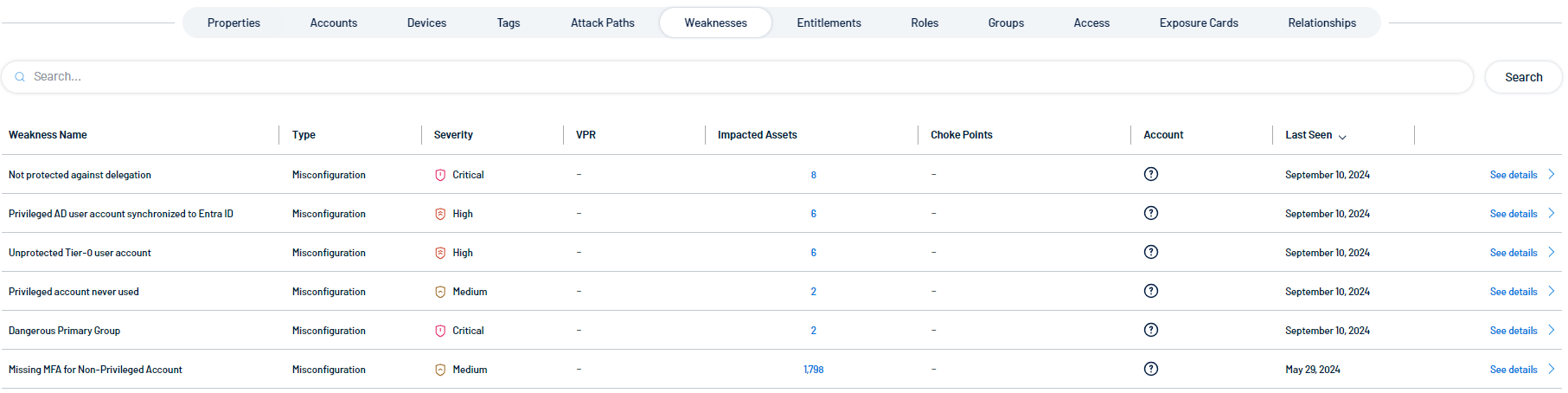

Debilidades

-

Una debilidad es una instancia que indica vulnerabilidades o brechas de seguridad asociadas a esta identidad o sus cuentas.

-

Una vulnerabilidad es una debilidad técnica en los productos o sistemas de información que puede explotarse para perturbar o dañar actividades económicas y sociales.

-

Un indicador de exposición (IoE) es una firma de detección que identifica posibles exposiciones de seguridad relacionadas con la identidad dentro del entorno.

-

Una puntuación del riesgo es una métrica integral que evalúa los riesgos de identidad en toda la organización, teniendo en cuenta diversos elementos, como debilidades, derechos y otros indicadores relacionados con la seguridad, para ofrecer una evaluación general de las amenazas potenciales.

Sugerencia: Para obtener datos más detallados sobre las debilidades, haga clic en “Ver detalles” para ir a la página Detalles de la debilidad de Inventory.

Nota: Actualmente, esta página está disponible solo para usuarios con licencias de Tenable One.

El mosaico incluye la siguiente información:

-

Nombre: vulnerabilidad o debilidad específica identificada.

-

Tipo: categoría o clasificación de la vulnerabilidad; por ejemplo, “error de configuración”.

-

Gravedad: mide la criticidad de la debilidad, que va de baja a crítica, lo que condiciona el impacto potencial si se explota.

-

VPR: es el Índice de Priorización de Vulnerabilidades (Vulnerability Priority Rating), una puntuación o rango que indica la urgencia de abordar la debilidad en función de su explotabilidad y daño potencial. Consulte Vulnerability Priority Rating (Índice de Priorización de Vulnerabilidades).

-

Activos afectados: enumera los sistemas, aplicaciones o datos que podrían verse afectados si se explota la debilidad.

-

Puntos de congestión: áreas potenciales del sistema donde se pueden concentrar los esfuerzos de mitigación para limitar el daño o la propagación de un ataque.

-

Cuenta: cuenta asociada a la debilidad o vulnerabilidad identificada.

-

Última visualización: fecha u hora en que se detectó la vulnerabilidad por última vez.

Nota: La funcionalidad Identidad 360 actualmente muestra datos relacionados con debilidades según el perfil predeterminado de Tenable y no refleja automáticamente el estado de las anomalías en los objetos de AD que se permitieron en otros perfiles.Por lo tanto:

Si permitió un objeto de AD para un indicador de exposición en particular (por ejemplo, “Miembro de grupos administrativos nativos”), Identidad 360 aún lo marcará como una debilidad de seguridad si el perfil predeterminado lo identificó como anómalo.

Esto puede generar la impresión de que el problema no se ha abordado, aunque el objeto ya se haya permitido con otro perfil.

Si se adopta una medida correctiva (como eliminar la membresía al grupo) según lo que se ve en Identidad 360, el objeto desaparecerá de la vista, pero esto podría no haber sido necesario si el objeto ya se hubiera permitido en otro lugar.

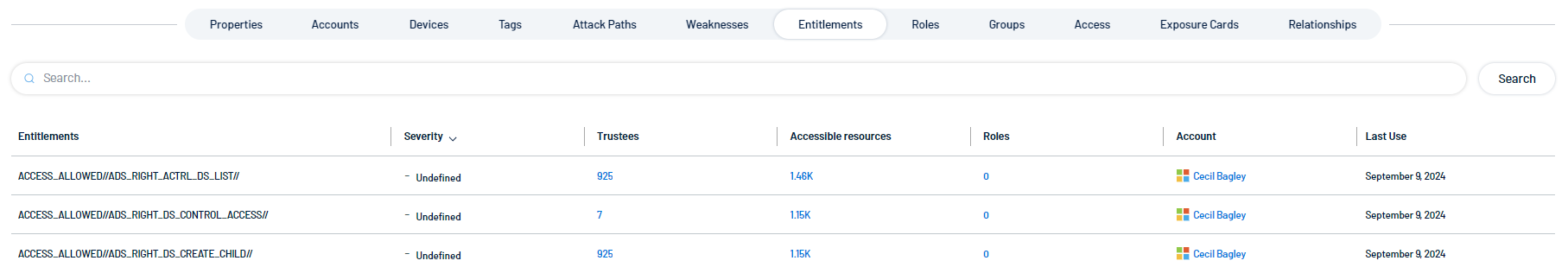

Derechos

Un derecho es un permiso o derecho de acceso específico que se otorga a una identidad dentro de los sistemas de TI de una organización. Representa el nivel detallado de control de acceso y define exactamente qué medidas puede adoptar una identidad en un recurso en particular.

El mosaico incluye la siguiente información:

-

Derechos: enumera los permisos o derechos de acceso específicos otorgados a las cuentas, como “ACCESS_ALLOWED” con permisos detallados. Pueden representar permisos dentro de un sistema, como Active Directory.

-

Gravedad: muestra el nivel de criticidad o riesgo asociado a cada derecho. En este caso, está marcada como “Indefinida”, lo que sugiere que no se aplica ninguna categorización de riesgo específica.

-

Administradores: indica el número de usuarios o cuentas (administradores) a quienes se les otorgaron estos derechos o permisos.

-

Recursos accesibles: muestra la cantidad de recursos (como archivos, carpetas, sistemas, etc.) a los que se puede acceder a través del derecho otorgado.

-

Roles: muestra cuántos roles están ligados a este derecho específico.

-

Cuenta: especifica el usuario o la cuenta que están asociados con estos derechos. Por ejemplo, “Cecil Bagley” aparece como titular de la cuenta para los permisos que se muestran.

-

Último uso: proporciona la última fecha en que se usaron estos derechos e indica en qué momento la cuenta accedió por última vez a los recursos mediante los permisos específicos.

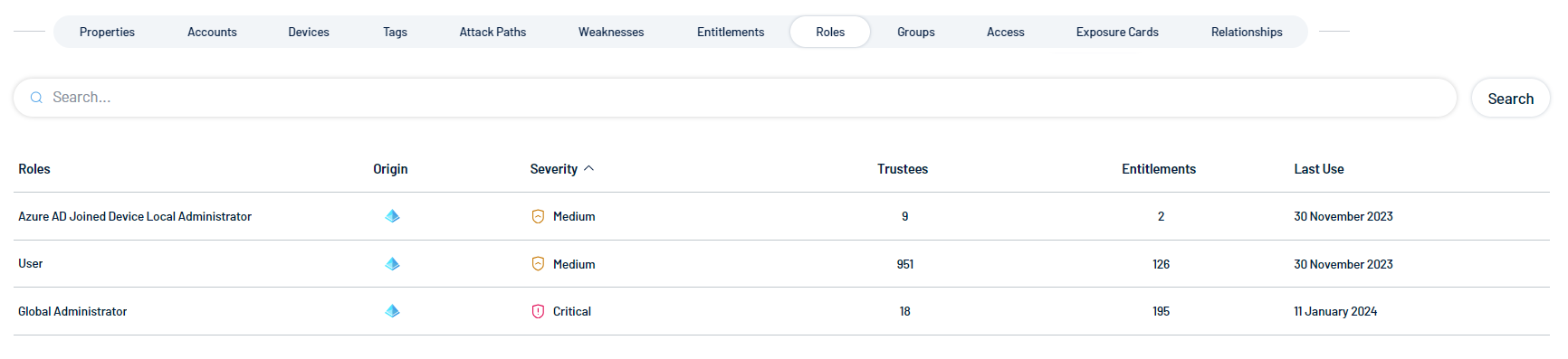

Roles

Un rol es un conjunto de derechos agrupados según puestos laborales, responsabilidades o cargos en la organización. Los roles establecen una forma de administrar los derechos de acceso de manera más eficiente, ya que asignan un conjunto de derechos predefinidos a varios usuarios que comparten puestos laborales similares.

En el mosaico Roles se muestran todos los roles asignados a la identidad. Por ejemplo, si esta identidad tiene roles asignados en Microsoft Entra ID, los detalles aparecen aquí.

El mosaico incluye la siguiente información:

- Roles: nombre del rol asignado a la identidad.

-

Origen: ícono que indica el proveedor de origen de la cuenta.

-

Gravedad: gravedad general del activo; por ejemplo, Crítica.

-

Administradores: cantidad de administradores asociados al rol de la identidad.

-

Derechos: cantidad de derechos a los que el rol tiene acceso.

-

Último uso: fecha en la que se usó el rol por última vez en el activo.

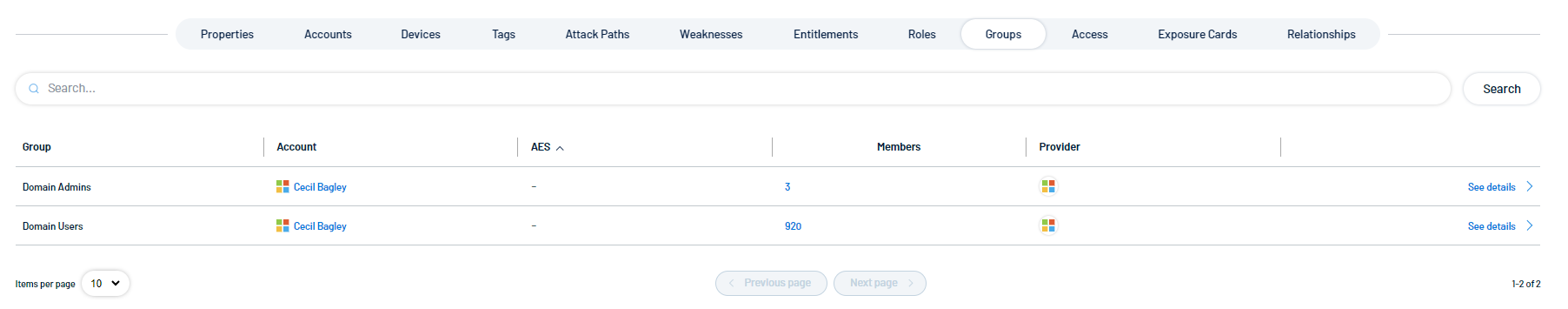

Grupos

Los grupos son unidades colectivas o equipos a los que pertenece esta identidad dentro de la organización.

El mosaico incluye la siguiente información:

-

Grupo: nombre del grupo al que pertenecen los usuarios o las cuentas (por ejemplo, “Administradores de dominio” o “Usuarios del dominio”).

-

Cuenta: cuenta vinculada a un usuario o entidad específicos (en este caso, “Cecil Bagley”). Podría ser el administrador o el usuario que gestiona el grupo.

-

AES: Asset Exposure Score. Tenable calcula un AES dinámico para cada activo de la red para representar la exposición relativa del activo como número entero entre el 0 y el 1000. Un valor de AES más alto indica una mayor exposición. Para obtener más información, consulte Tenable Inventory Metrics (Métricas de Tenable Inventory).

-

Miembros: cantidad de miembros en cada grupo (por ejemplo, 3 miembros en “Administradores de dominio” y 920 miembros en “Usuarios del dominio”).

-

Proveedor: proveedor de identidad que es el origen de información de la cuenta o del grupo.

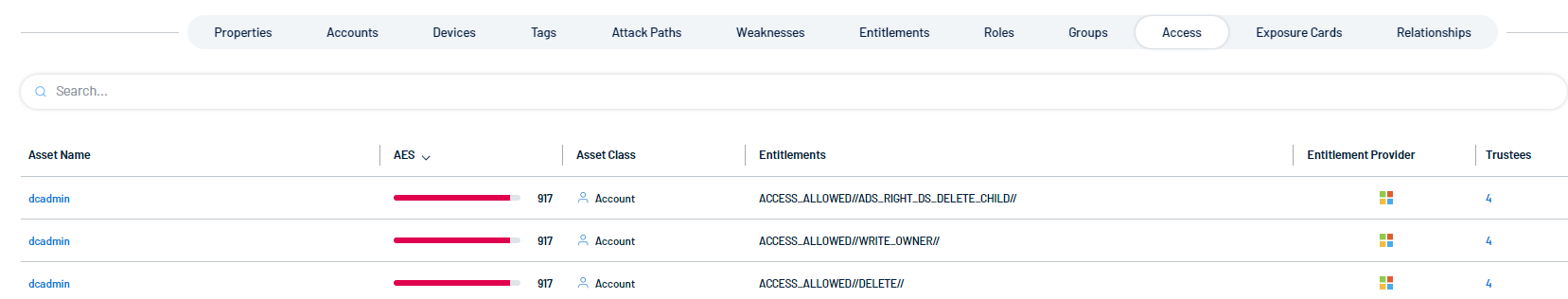

Acceder

En esta pestaña se ofrece una descripción general de a qué recursos o sistemas puede acceder esta identidad.

El mosaico incluye la siguiente información:

-

Nombre del activo: enumera los nombres de los activos o cuentas administrados (por ejemplo, “dcadmin”) asociados a la identidad.

-

AES: Asset Exposure Score. Tenable calcula un AES dinámico para cada activo de la red para representar la exposición relativa del activo como número entero entre el 0 y el 1000. Un valor de AES más alto indica una mayor exposición. Tiene un valor numérico, aquí aparece 917 con un gráfico de barras que representa una medida relativa de seguridad o acceso. Para obtener más información, consulte Tenable Inventory Metrics (Métricas de Tenable Inventory).

-

Clase de activo: indica el tipo de activo, que en este caso está etiquetado como “Cuenta”. Los activos enumerados son cuentas de usuario o de sistema.

-

Derechos: describe los permisos o derechos otorgados al activo. Por ejemplo, derechos como ACCESS_ALLOWED//ADS_RIGHT_DS_DELETE_CHILD//, WRITE_OWNER// y DELETE// definen los permisos específicos asociados a cada activo.

-

Proveedor de derechos: especifica el origen o el servicio que proporcionan estos derechos.

-

Administradores: muestra la cantidad de administradores asociados al activo, que representan personas o grupos que tienen control sobre el activo o son responsables de él (se muestran como 4 administradores por cada fila).

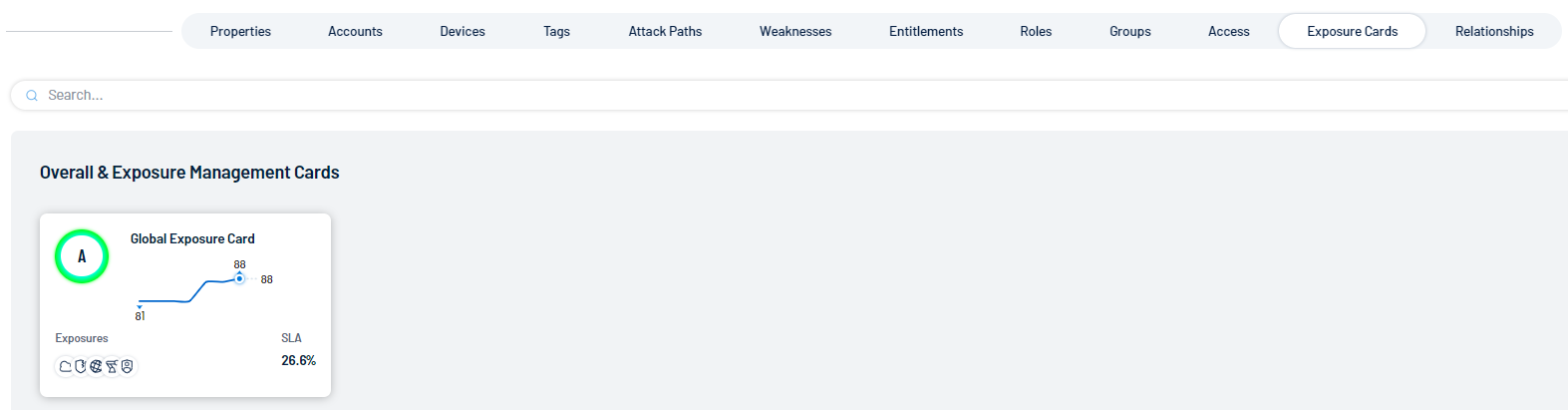

Tarjeta de exposiciones

Una tarjeta de exposiciones representa los datos entrantes de las etiquetas y orígenes de datos configurados. Agrupa y normaliza los datos para brindar una visualización de la métrica Cyber Exposure Score (CES) y otras. Los usuarios pueden crear tarjetas personalizadas o usar las tarjetas proporcionadas por Tenable para obtener información y orientación sobre qué áreas necesitan mayor atención.

-

Haga clic en cualquier tarjeta para navegar directamente a la vista de exposición en Tenable Exposure Management, donde los datos de la tarjeta seleccionada se muestran de manera predeterminada.

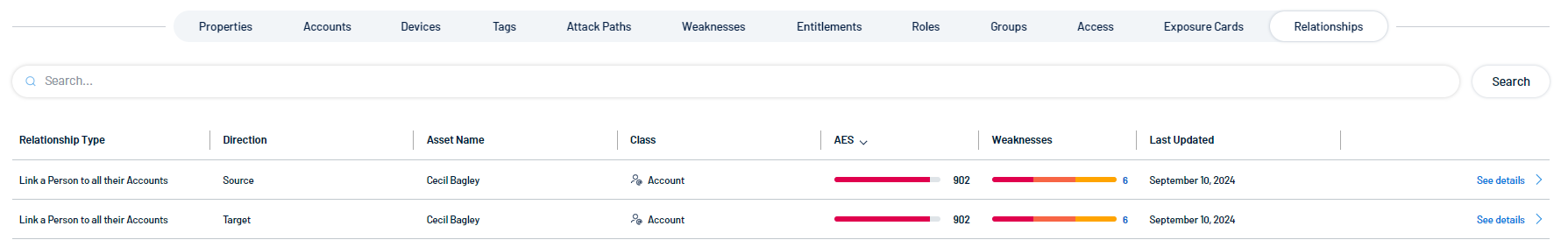

Relaciones

En la sección Relaciones se muestra una lista de todos los activos con una relación conocida con la identidad actual cuyos detalles está viendo.

El mosaico incluye la siguiente información:

- Tipo de relación: tipo de relación entre las dos identidades.

-

Dirección : indica si la identidad relacionada es el origen o el destino de la relación.

-

Nombre del activo: identificador del activo de la identidad relacionada.

-

Clase de activo: indica el tipo de activo, que en este caso está etiquetado como “Cuenta”.

-

AES: Asset Exposure Score. Tenable calcula un AES dinámico para cada activo de la red para representar la exposición relativa del activo como número entero entre el 0 y el 1000. Para obtener más información, consulte Tenable Exposure Management Métricas.

-

Debilidades: debilidades asociadas al activo.

-

Última actualización: fecha en la que un escaneo identificó el activo por última vez.