Configurar Okta como proveedor de identidad

Además de admitir Active Directory, Tenable Identity Exposure ahora se integra en Okta como proveedor de identidad (IdP), lo que amplía la visibilidad a las plataformas de identidad modernas basadas en la nube. Esta integración introduce nuevos indicadores de exposición adaptados a los riesgos específicos de Okta.

En esta guía se proporcionan instrucciones detalladas para conectar su entorno de Okta con Tenable Identity Exposure. Al habilitar esta integración, Tenable puede recopilar de Okta los metadatos relacionados con las identidades, lo que lo ayuda a descubrir posibles vulnerabilidades y fortalecer su posición general de seguridad de identidades.

Para integrar Okta en Tenable Identity Exposure, siga de cerca este proceso de incorporación:

Debe tener una cuenta de Tenable Cloud para iniciar sesión en “cloud.tenable.com” y usar la funcionalidad de compatibilidad con Okta.

Esta cuenta de Tenable Cloud es la misma dirección de correo electrónico usada para el correo electrónico de bienvenida. Si no conoce su dirección de correo electrónico para “cloud.tenable.com”, póngase en contacto con Soporte.

Todos los clientes que tengan una licencia válida (local o SaaS) pueden acceder a Tenable Cloud en “cloud.tenable.com”. Esta cuenta le permite configurar los escaneos de Tenable para su instancia de Okta y recopilar los resultados de los escaneos.

Recuento de licencias

Tenable no cuenta las identidades duplicadas para la licencia solo cuando la funcionalidad de sincronización de Tenable Cloud está habilitada. Sin esta funcionalidad, no puede hacer coincidir las cuentas de Okta y Active Directory, lo que hace que cuente cada cuenta por separado.

-

Sin sincronización de Tenable Cloud: un único usuario que tenga tanto una cuenta de AD como una cuenta de Okta se cuenta como dos usuarios independientes en lo que respecta a la licencia.

-

Con la sincronización de Tenable Cloud habilitada: el sistema consolida varias cuentas en una única identidad, lo que garantiza que un usuario que tenga varias cuentas se cuente solo una vez.

Configurar las opciones de Okta

Nota: Okta es un servicio externo, y su interfaz o proceso de configuración pueden cambiar con el tiempo. Para obtener las instrucciones más precisas y actualizadas, consulte siempre la documentación oficial de Okta.

Siga los procedimientos a continuación (adaptados a partir de la documentación de Okta) para configurar todas las opciones necesarias en Okta.

-

Agregar un token de API

Agregar un token de API

-

Inicie sesión en Okta con una cuenta de “Admin”.

-

Vaya a la Consola de administración.

-

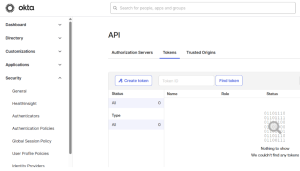

Vaya a Security/API.

-

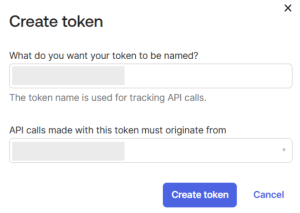

Haga clic en la pestaña Tokens -> Create Token (p. ej. https://suorgokta.okta.com/admin/access/api/tokens).

-

Asigne un nombre al token: escriba un nombre descriptivo que le ayude a identificar el propósito de este token más adelante.

-

Defina restricciones de uso del token: especifique los rangos de IP o las ubicaciones desde los cuales se permiten las llamadas a la API que usan este token.

-

Haga clic en Create token, esto genera un nuevo token de API.

Aparece un mensaje de confirmación: “Token created successfully”.

-

Copie el token y guarde el valor del token de forma segura, ya que solo se mostrará una vez. Lo necesitará más adelante, cuando configure Tenable Identity Exposure.

-

Verifique el token: el token recién creado ahora debería aparecer en la página Tokens.

-

-

Crear credenciales

Crear credenciales

-

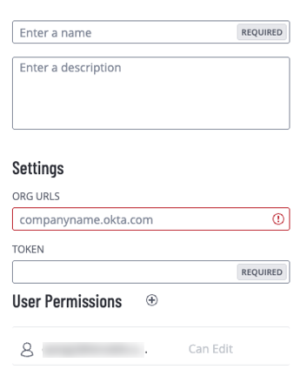

Después de configurar todas las opciones necesarias en Okta: en Tenable Vulnerability Management, cree una nueva credencial de tipo “Okta Cloud Identity”.

-

Seleccione el método de autenticación “Key”.

-

Escriba un nombre y una descripción en los cuadros correspondientes.

-

En Settings, escriba la URL de su organización y el valor del token que recuperó del procedimiento anterior.

-

Activar la compatibilidad con Okta

-

Para usar Okta, tiene que activar la funcionalidad en la configuración de Tenable Identity Exposure.

-

Para obtener instrucciones, consulte Identity 360, Exposure Center, Okta, and Microsoft Entra ID Support Activation .

Habilitar escaneos de inquilinos

Al agregar un inquilino, se vincula Tenable Identity Exposure con el inquilino de Okta para realizar escaneos en ese inquilino.

-

En la página “Configuración”, haga clic en la pestaña Proveedores de identidad.

Se abre la página Gestión de inquilinos.

-

Haga clic en Agregar un inquilino.

Se abre la página Agregar un inquilino.

-

En el cuadro de lista desplegable Proveedor, seleccione Okta.

-

En el cuadro Nombre del inquilino, escriba un nombre.

-

En el cuadro Credenciales, haga clic en la lista desplegable para seleccionar una credencial.

-

Si la credencial no aparece en la lista, puede:

-

Crear una en Tenable Vulnerability Management (Tenable Vulnerability Management > Configuración > Credenciales). Para obtener más información, consulte el procedimiento para crear una credencial de tipo Azure en Tenable Vulnerability Management.

-

Comprobar que tiene el permiso “Puede usar” o “Puede editar” para la credencial en Tenable Vulnerability Management. A menos que tenga estos permisos, Tenable Identity Exposure no muestra la credencial en la lista desplegable.

-

-

Haga clic en Actualizar para actualizar la lista desplegable de las credenciales.

-

Seleccione la credencial que creó.

-

Haga clic en Agregar.

Un mensaje confirma que Tenable Identity Exposure agregó el inquilino, que ahora aparece en la lista de la página “Gestión de inquilinos”.

Nota: Los escaneos del inquilino no se producen en tiempo real y requieren al menos una hora. Los datos de Okta se pueden ver en el Explorador de identidades, según el tamaño del inquilino.

-

Seleccione un inquilino de la lista y haga clic en el conmutador para Escaneo habilitado.

Tenable Identity Exposure solicita un escaneo del inquilino, y los resultados aparecen en la página “Indicador de exposición”.

Nota: El tiempo mínimo obligatorio de retraso entre dos escaneos es de 30 minutos y se produce al menos una vez por día. Según el tamaño del inquilino, los datos de la mayoría de los clientes se actualizan varias veces al día.

Solucionar problemas de configuración

-

Después de la configuración, verifique el estado del escaneo del proveedor de identidad Okta en la sección Tenable Identity Exposure > Proveedores de identidad. El estado debería mostrarse en verde

unos minutos después de un escaneo correcto.

unos minutos después de un escaneo correcto.

-

Además, puede verificar que los recursos de Okta (usuarios, roles, aplicaciones, grupos) comiencen a aparecer en las distintas pantallas de Tenable Identity Exposure.

-

Si el estado sigue apareciendo en rojo o no se ingiere ningún dato:

-

Vuelva a verificar las credenciales (Org URL/Token).

-

Revise los permisos del ámbito.

-

Confirme el acceso a la red y los límites de tasa de API en el lado de Okta.

-

-

Vuelva a verificar los valores de configuración. Los errores tipográficos en el dominio o el token son errores comunes. Puede encontrar los valores correctos en Okta Developer Console.