Delegación peligrosa de Kerberos.

El protocolo Kerberos, que es fundamental para la seguridad de Active Directory, permite que ciertos servidores reutilicen las credenciales de usuarios. Si un atacante pone en peligro uno de estos servidores, podría robar estas credenciales y usarlas para autenticarse en otros recursos.

Este IoE de nivel crítico informa todas las cuentas que tienen atributos de delegación y excluye las cuentas deshabilitadas. Los usuarios privilegiados no deben tener atributos de delegación. Para proteger estas cuentas de usuario, agréguelas al grupo “Usuarios protegidos” o márquelas como “La cuenta es importante y no se puede delegar”.

Para agregar la cuenta al grupo “Usuarios protegidos”:

-

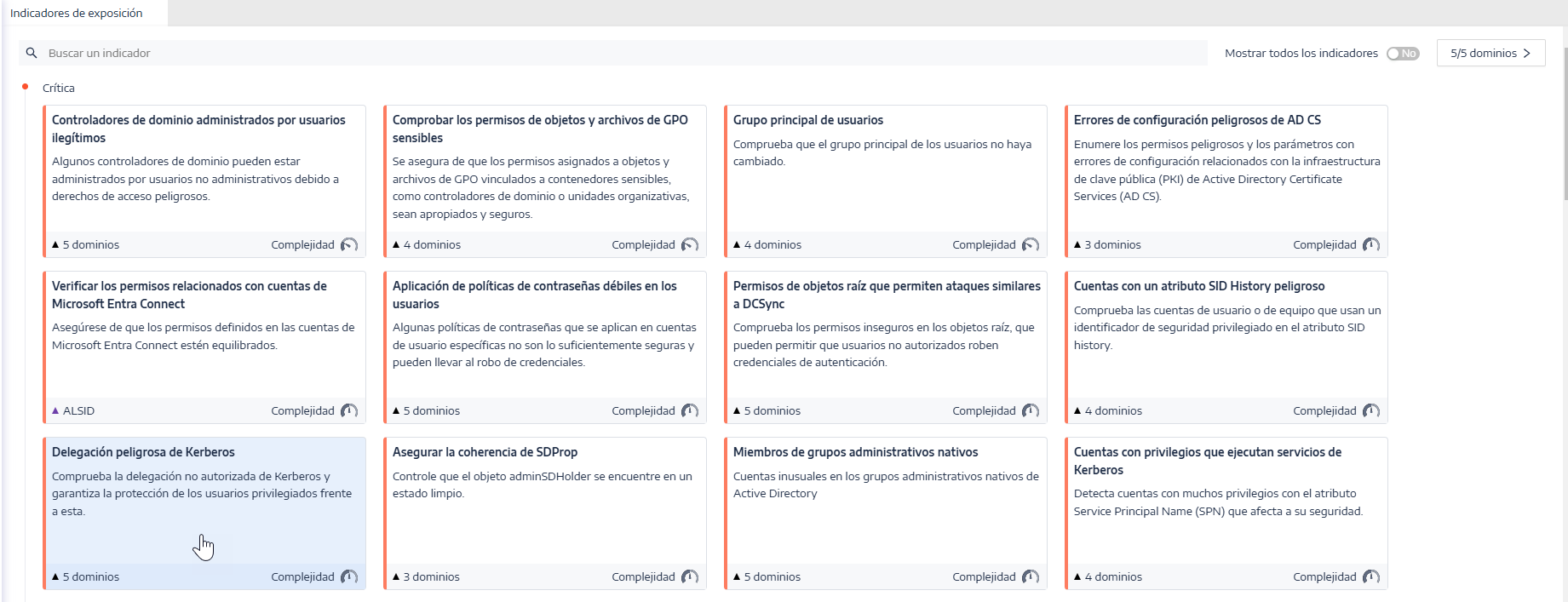

En Tenable Identity Exposure, haga clic en Indicadores de exposición en el panel de navegación para que se abra.

De manera predeterminada, Tenable Identity Exposure muestra solo los IoE que contienen objetos anómalos.

-

Haga clic en el mosaico del IoE Delegación peligrosa de Kerberos.

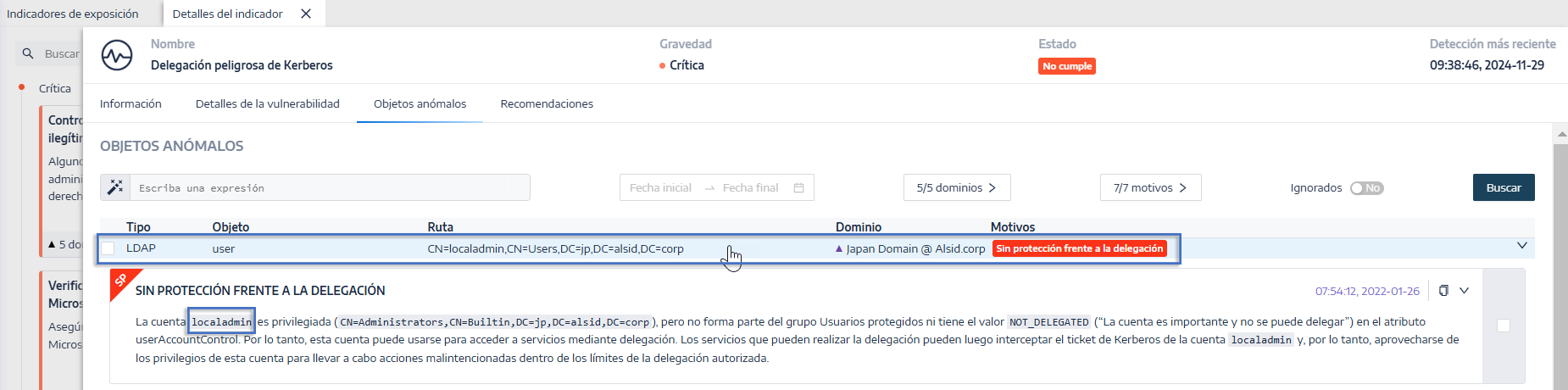

Se abre el panel Detalles del indicador.

-

Pase el cursor por el objeto anómalo y haga clic en él para mostrar los detalles y anote el nombre del dominio y la cuenta. (En este ejemplo: Dominio = OLYMPUS.CORP y cuenta = adm-t0).

-

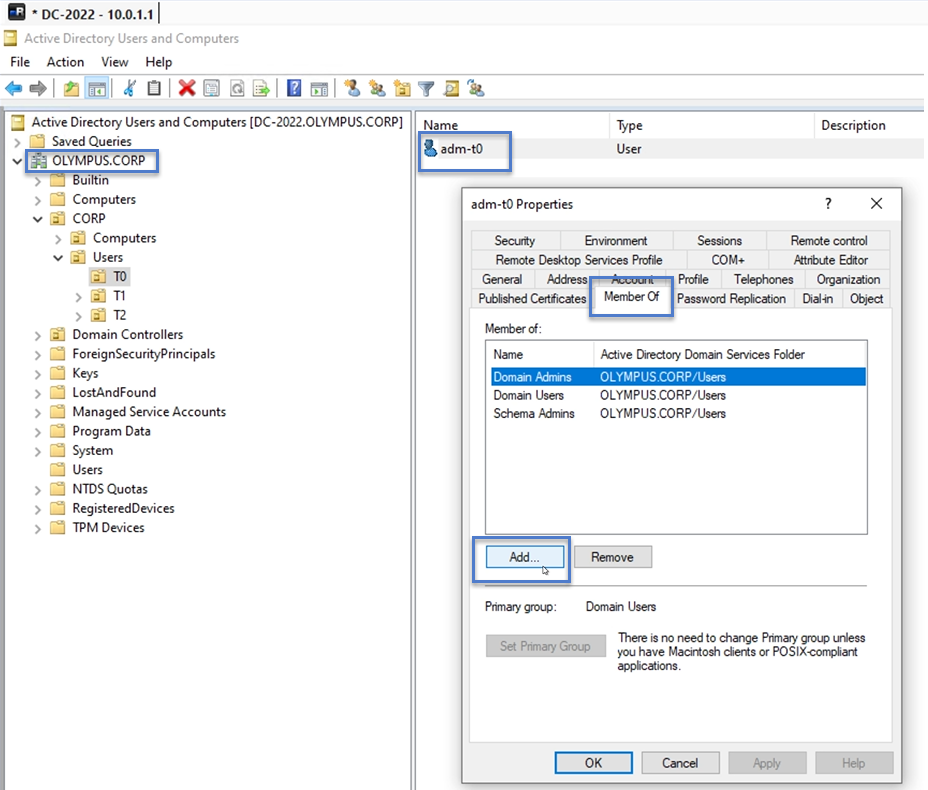

En el Administrador de Escritorio remoto (o una herramienta similar), busque el nombre del dominio y navegue hasta el dominio y la cuenta que Tenable Identity Exposure marcó.

Permiso necesario: Para seguir el procedimiento, debe tener una cuenta de administrador en el dominio.

-

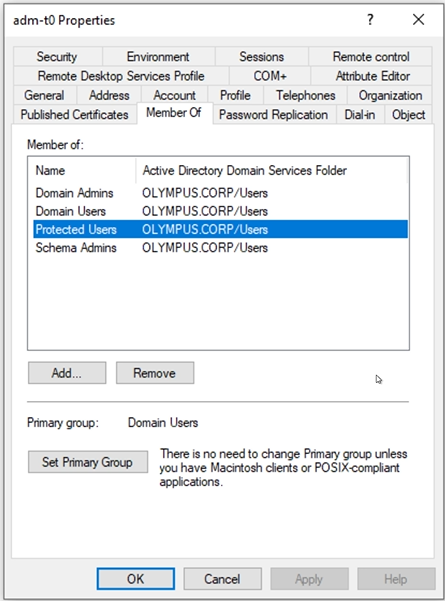

Haga clic en el nombre de la cuenta para abrir el cuadro de diálogo Propiedades y seleccione la pestaña Miembro de.

-

Desde la lista de miembros, haga clic en Agregar.

Aparece el cuadro de diálogo Seleccionar grupos.

-

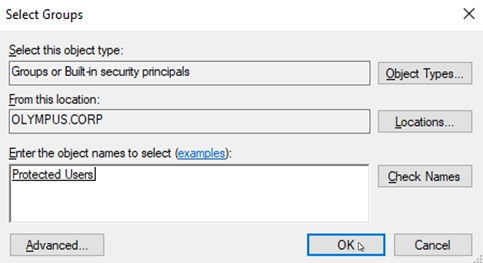

Escriba el nombre del objeto “Usuarios protegidos” y haga clic en Comprobar nombres.

-

Haga clic en Aceptar para cerrar el cuadro de diálogo.

-

En el cuadro de diálogo Propiedades, haga clic en Aplicar.

El nuevo grupo aparece en la lista de miembros.

-

Haga clic en Aceptar para cerrar el cuadro de diálogo.

- En Tenable Identity Exposure, regrese al panel “Detalles del indicador” y actualice la página.

El objeto anómalo ya no aparece en la lista.

Para configurar la cuenta como “no se puede delegar”:

-

En el Administrador de Escritorio remoto, busque el nombre del dominio y navegue hasta el dominio y la cuenta que Tenable Identity Exposure marcó.

Permiso necesario: Para seguir el procedimiento, debe tener una cuenta de administrador en el dominio.

-

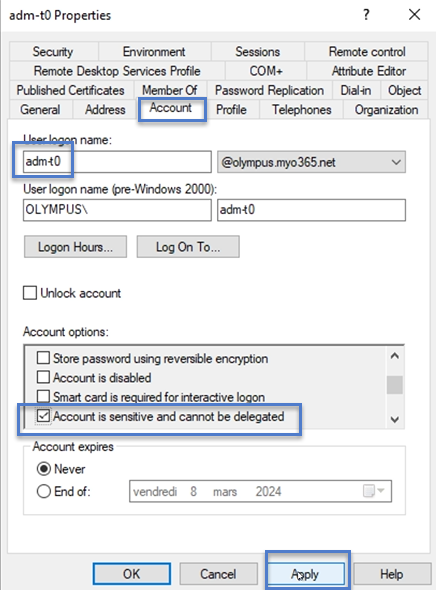

Haga clic en el nombre de la cuenta para abrir el cuadro de diálogo Propiedades y seleccione la pestaña Cuenta.

-

De la lista de opciones de cuenta, seleccione “La cuenta es importante y no se puede delegar” y haga clic en Aplicar.

-

Haga clic en Aceptar para cerrar el cuadro de diálogo.

- En Tenable Identity Exposure, regrese al panel “Detalles del indicador” y actualice la página.

El objeto anómalo ya no aparece en la lista.