Notificaciones

En la esquina superior derecha de la página de inicio de Tenable Identity Exposure, un ícono de campana y los conteos de insignias le notifican sobre alertas de ataque o alertas de exposición que están a la espera de que les preste atención. Cuando recibe nuevas alertas, Tenable Identity Exposure aumenta los conteos de insignias de notificación.

|

|

Azul | Alertas de exposición |

| Rojo | Alertas de ataque |

Para mostrar las alertas:

-

En Tenable Identity Exposure, haga clic en el ícono de la campana.

Se abre el panel Alertas.

-

Siga uno de los procedimientos a continuación:

-

Haga clic en la pestaña Alertas de exposición para mostrar las alertas de exposición.

-

Haga clic en la pestaña Alertas de ataque para mostrar las alertas de ataque.

Aparece una lista de alertas asociadas.

-

Para ver el evento asociado a la alerta:

-

Seleccione una alerta de la lista y haga clic en Acciones > Ver la anomalía.

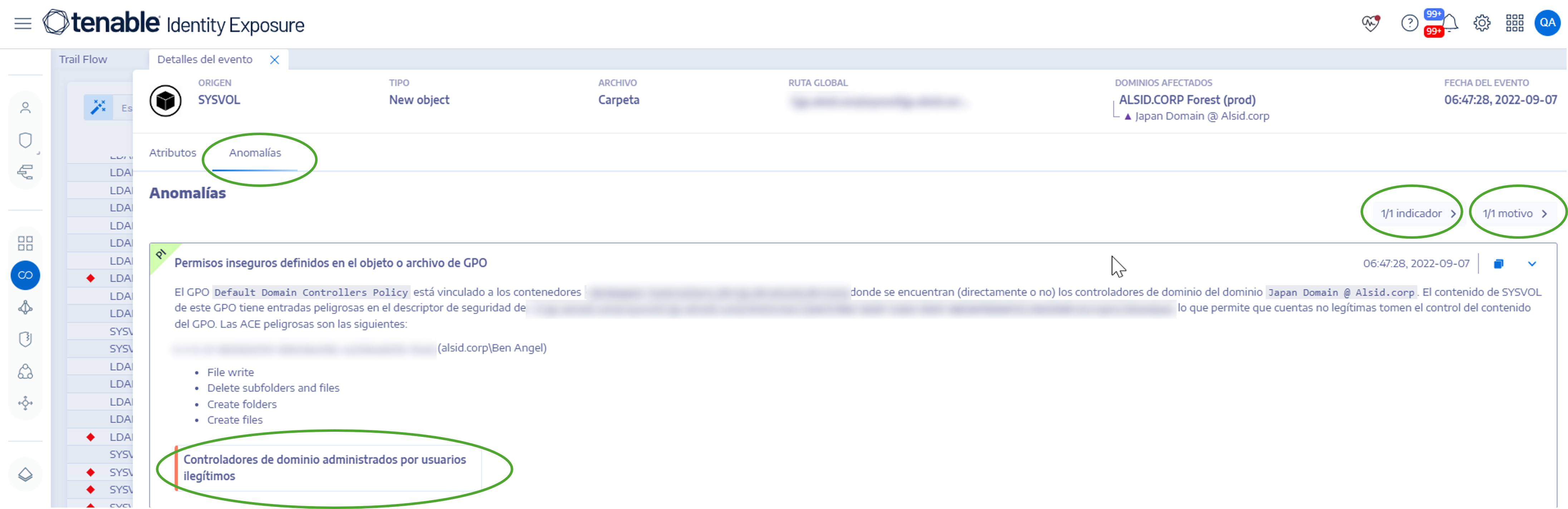

El panel “Detalles del evento” se abre con la siguiente información:

-

Origen (recopilador de eventos)

-

Tipo de objeto

-

Archivo

-

Ruta

-

Dominios afectados

-

Fecha

-

Una lista de atributos con valores en el momento del evento y el valor actual

-

-

Haga clic en la pestaña Anomalías.

Se abre el panel Anomalías, donde se muestra una lista de anomalías asociadas al evento.

-

Haga clic en n/n indicadores para mostrar el panel del indicador de exposición que desencadenó la alerta.

-

Haga clic en n/n motivos para mostrar los motivos de la alerta.

-

Haga clic en la flecha para expandir o contraer la información de la alerta.

-

Haga clic en el nombre del indicador para mostrar la página “Detalles del indicador”.

Para archivar la alerta:

Después de ver la alerta, puede archivarla.

-

En la lista de alertas del panel Alertas, seleccione la casilla de la alerta que quiere archivar.

-

De manera opcional, puede hacer clic en la casilla n/n objetos seleccionados al final del panel para seleccionar todas las alertas de forma masiva.

-

-

Al final del panel, haga clic en Seleccionar una acción > Archivar.

-

Haga clic en Aceptar.