Requisitos anteriores a la implementación

Antes de comenzar, compruebe que se cumplen los siguientes requisitos previos para garantizar un proceso de instalación fluido.

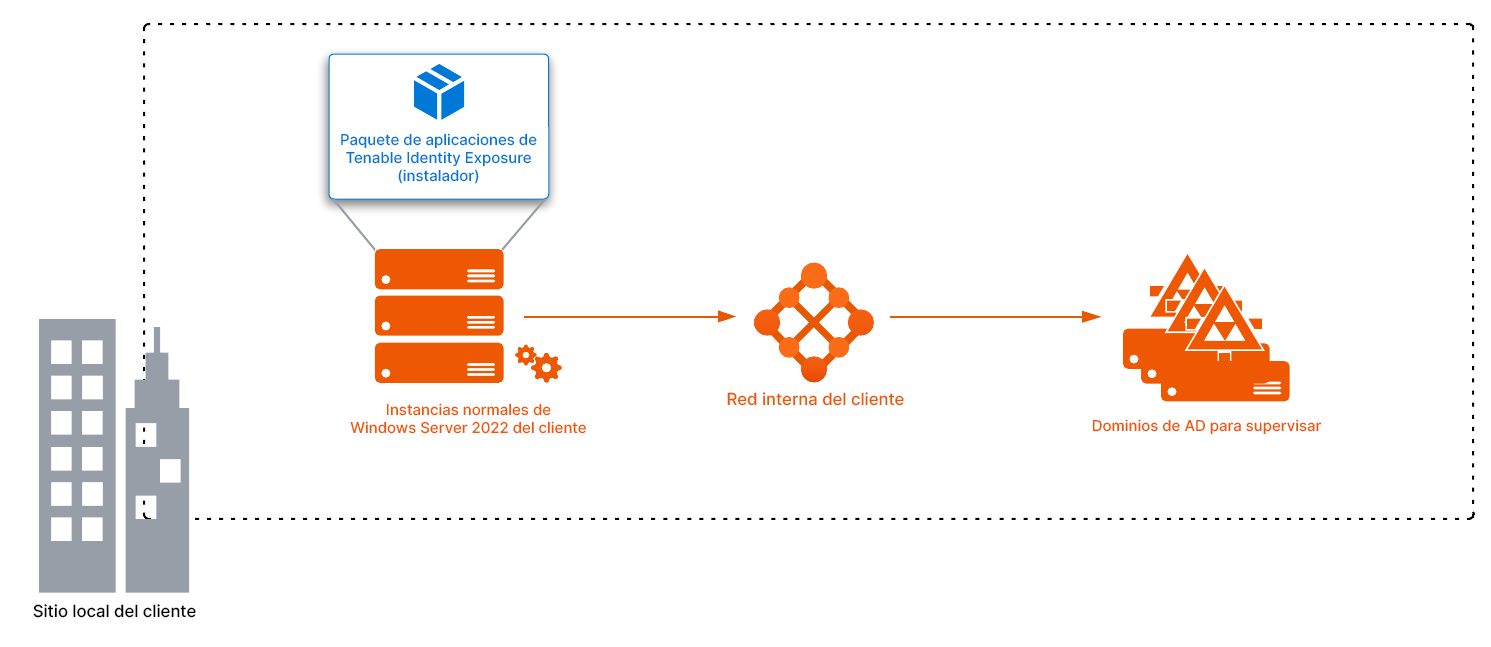

Información general de la instalación

Tenable Identity Exposure se instala como paquete de aplicaciones alojado en un entorno de Windows dedicado que debe cumplir especificaciones de alojamiento específicas. Tenable Identity Exposure requiere acceso a la imagen maestra del sistema operativo en el sistema donde se instala.

Tenable preconfigura el paquete de aplicaciones solo con los servicios de Tenable y sus requisitos específicos. Esta opción de implementación ofrece la máxima flexibilidad y se integra a la perfección en el entorno específico.

Tenable Identity Exposure se ejecuta en una arquitectura de microservicios incrustada en los servicios de Windows. Estos servicios tienen un propósito específico (almacenamiento, análisis de seguridad, aplicación, etc.) y son todos obligatorios. Por lo tanto, solo puede instalar Tenable Identity Exposure en sistemas operativos que admitan el modelo de microservicios.

Certificados TLS

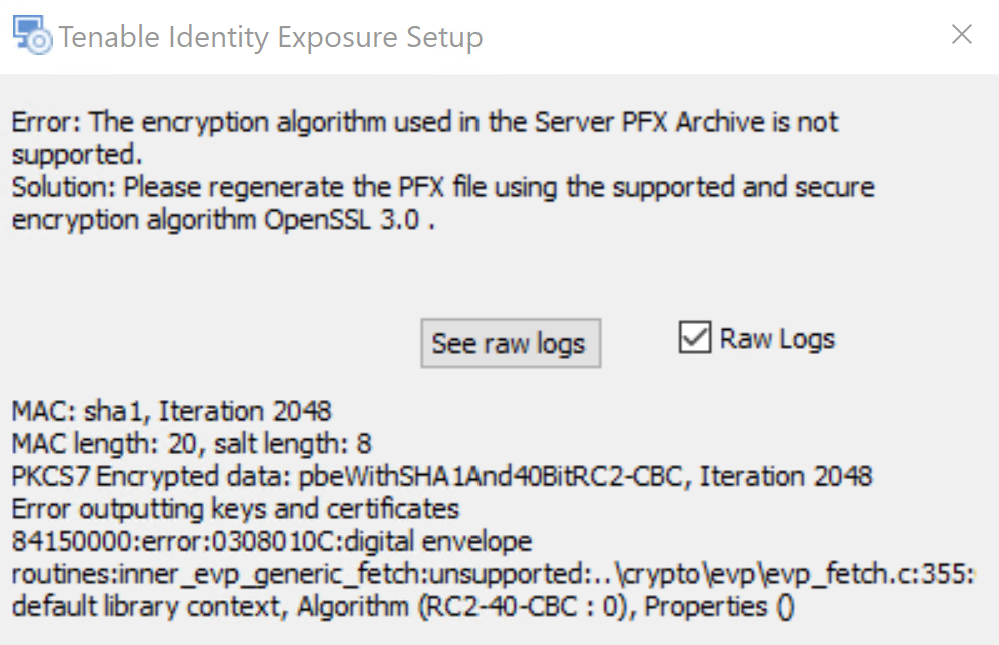

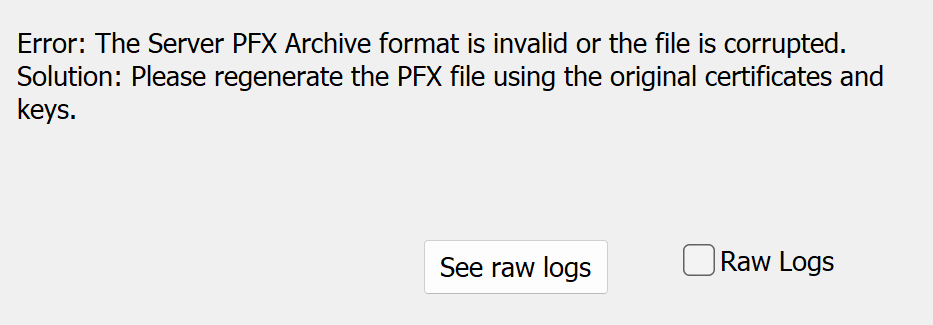

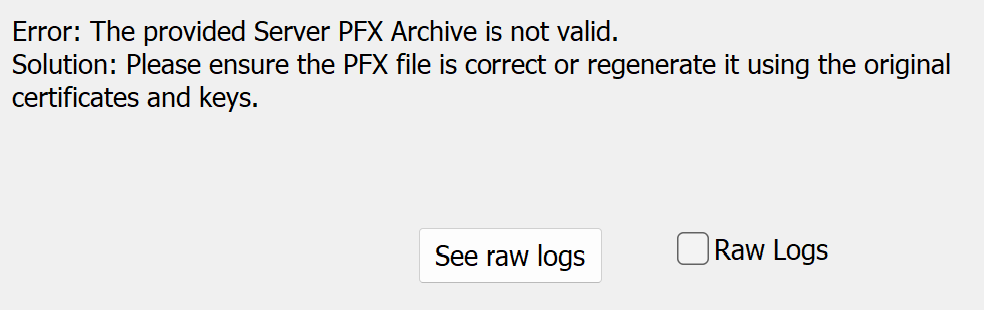

Compatibilidad con OpenSSL 3.0: a partir de la versión 3.59.5, Tenable Identity Exposure utiliza OpenSSL 3.0.x. Como consecuencia, los certificados X.509 firmados con SHA1 ya no funcionan en el nivel de seguridad 1 o superior. El nivel de seguridad predeterminado de TLS es el 1, lo que hace que los certificados firmados con SHA1 no sean de confianza para autenticar servidores o clientes.

Tiene que actualizar los certificados en respuesta a este cambio. Si continúa con la instalación sin actualizar los certificados para usar OpenSSL 3.0, el instalador de Tenable Identity Exposure devolverá los siguientes mensajes de error con las correcciones recomendadas:

Privilegios de cuenta

Realice la instalación como miembro de la cuenta local del grupo de administradores local o integrado o como administrador en el servidor donde se instala Tenable Identity Exposure.

Precaución: Inicie sesión en la máquina con esta cuenta de administrador local fuera del dominio. No inicie sesión como administrador local en el dominio.

La cuenta requiere los siguientes permisos:

-

SeBackupPrivilege

-

SeDebugPrivilege

-

SeSecurityPrivilege

Antivirus (AV) y detección y respuesta de puntos de conexión (EDR)

Antes de la instalación, deshabilite las soluciones de AV y EDR en el host. Si no las deshabilita, se activará una reversión durante la instalación. Puede habilitar la solución de AV o EDR de forma segura una vez que se complete la instalación, pero tenga en cuenta que puede afectar al rendimiento del producto debido al elevado número de operaciones de E/S del disco. Consulte también “Configuraciones no admitidas” a continuación.

Exenciones de rutas de archivo para Security Node Engine

Cree las siguientes exenciones de archivos para Erlang:

-

%PROGRAMFILES%\Tenable\Tenable.ad\SecurityEngineNode\rabbitmq_data: exención completa de directorios

-

%PROGRAMFILES%\Erlang OPT\*\bin\epmd.exe

-

%PROGRAMFILES%\Erlang OPT\*\bin\erlsrv.exe

-

%PROGRAMFILES%\Erlang OPT\*\bin\erl.exe

Nota: Use “*” como comodín, ya que el nombre del directorio cambia con cada actualización de la versión de Erlang.

Ejemplo: %PROGRAMFILES%\Erlang OPT\erts-14.2.5.11\bin\erl.exe.

Lista de permitidos de archivos y procesos

Para instalar Tenable Identity Exposure correctamente en un entorno local restringido, debe permitir archivos de aplicación específicos. Excluya los siguientes archivos y directorios para garantizar una instalación y un rendimiento del tiempo de ejecución fluidos:

| Componente/ruta | Motivo |

|---|---|

| AppDir C:\Tenable\Tenable.ad Nota: “C” es la carpeta de instalación predeterminada; la carpeta de instalación puede ser diferente. |

Contiene los archivos principales de la aplicación. El antivirus o EDR pueden bloquear el inicio de la aplicación. |

|

Entorno de Erlang:Archivos de programa\Erlang OTP Env de RabbitMQ:Archivos de programa\RabbitMQ Server |

Maneja la comunicación entre los servicios; puede interrumpir los servicios de RabbitMQ. |

|

Env:windir\System32\config\systemprofile\.erlang.cookie Env:PerfilDeUsuario\.erlang.cookie |

Se usa para la autenticación de RabbitMQ; puede evitar que los servicios se conecten o se autentiquen entre sí. |

| IIS w3wp.exe | Hospedó la aplicación web; puede ralentizar los tiempos de respuesta o los tiempos de espera. |

|

Entorno de nodo:Archivosdeprograma\nodejs Entorno de dotnet:Archivosdeprograma\dotnet |

Entornos de ejecución; Engines que ejecutan servicios de Tenable. |

|

Entorno SQL:Archivos de programa\Microsoft SQL Server Las rutas de SQL exactas dependen de su instalación: <SQL UserDB Disk> <SQL UserDB Log Disk> <SQL TempDB Disk> |

Puede ralentizar las consultas o provocar daños en la base de datos. |

Reinicios pendientes

Realice todos los reinicios necesarios antes de la instalación. Cuando se inicia el instalador en un servidor, se comprueba lo siguiente:

-

No hay ningún reinicio pendiente.

-

El servidor se reinició correctamente hace menos de 11 minutos.

-

MSI comprueba las siguientes claves de registro:

-

HKLM: \ Software \ Microsoft \ Windows \ CurrentVersion \ Component Based Servicing \ RebootPending

-

HKLM: \ SOFTWARE \ Microsoft \ Windows \ CurrentVersion \ WindowsUpdate \ Auto Update \ RebootRequired

-

HKLM: \ SYSTEM \ CurrentControlSet \ Control \ Session Manager -> PendingFileRenameOperations

-

Cuentas de servicio

El uso de cuentas de servicio debe estar permitido en el sistema operativo.

Nota: Esta cuenta de servicio debe poder leer todos los atributos de los objetos.

Indicadores de ataque

El registro de eventos de Windows debe tener un tiempo de retención mínimo de 5 minutos para garantizar que la aplicación pueda recuperar con precisión todos los eventos.

Configuraciones no admitidas

En la siguiente tabla se detallan las configuraciones no admitidas:

|

Configuración |

Descripción |

|---|---|

|

Solución activa de antivirus (AV) o de detección y respuesta de puntos de conexión (EDR) |

La plataforma Tenable Identity Exposure requiere un uso intensivo de E/S de disco.

|

|

Firewalls |

Haga lo siguiente para permitir que los servicios de Tenable Identity Exposure se comuniquen entre sí y puedan supervisar la seguridad de manera confiable:

|

|

Erlang |

|

Aplicaciones de terceros

Implementar la plataforma de Tenable Identity Exposure en un entorno sin certificar puede generar efectos secundarios inesperados.

En particular, la implementación de aplicaciones de terceros (como un agente o demonio en particular) en la imagen maestra puede provocar problemas de estabilidad o rendimiento.

Tenable recomienda encarecidamente reducir al mínimo la cantidad de aplicaciones de terceros.

Derechos de acceso

La plataforma de Tenable Identity Exposure requiere derechos administrativos locales para funcionar y garantizar una adecuada gestión del servicio.

-

Debe proporcionar al responsable técnico de Tenable las credenciales (nombre de usuario y contraseña) asociadas a la cuenta administrativa de la máquina host.

-

Cuando se implemente en un entorno de producción, considere la posibilidad de poner en práctica un proceso de renovación de contraseñas que valide junto con el responsable técnico de Tenable.

Actualizaciones del producto

Como parte del programa de actualización, Tenable publica con frecuencia actualizaciones de sus sistemas para brindar nuevas funcionalidades de detección y nuevas características de productos.

-

En esta implementación, Tenable solo ofrece actualizaciones para los componentes de Tenable Identity Exposure. Debe garantizar una gestión adecuada de los sistemas operativos, incluida la implementación frecuente de parches de seguridad. Para obtener más información sobre las versiones de Tenable Identity Exposure, consulte Notas de la versión de Tenable Identity Exposure.

-

La arquitectura de microservicios de Tenable Identity Exposure admite la aplicación inmediata de parches del sistema operativo.

Otros requisitos

-

Tenable Identity Exposure funciona con las versiones de Windows Server que se enumeran en Requisitos de hardware con la actualización más reciente que está disponible.

-

El programa de instalación de Tenable Identity Exposure requiere derechos de administrador local en Windows Server 2016 o versiones posteriores. Si la cuenta usada para la instalación es la predeterminada, asegúrese de que esta cuenta pueda ejecutar programas sin restricciones.

-

Los servicios de Tenable Identity Exposure requieren derechos de administrador local para ejecutar servicios locales en la máquina.

-

Tenable Identity Exposure necesita una partición de datos dedicada. Para evitar que el sistema se congele si la partición está llena, no ejecute Tenable Identity Exposure en la partición del sistema operativo.

-

La instancia de SQL de Tenable Identity Exposure requiere la funcionalidad de uso de cuentas virtuales.

-

Al instalar o actualizar Microsoft SQL Server después de implementar medidas de seguridad más estrictas, el proceso de instalación falla debido a derechos de usuario insuficientes. Compruebe que tenga los permisos necesarios para una instalación correcta. Para obtener más información, consulte la documentación de Microsoft.

-

Tenable Identity Exposure debe funcionar como caja negra. Dedique cada máquina a Tenable Identity Exposure y no las comparta con otro producto.

-

Tenable Identity Exposure puede crear cualquier carpeta que comience por el prefijo “Alsid” o “Tenable” en la partición de datos. Por lo tanto, no cree carpetas que comiencen por “Alsid” ni “'Tenable” en la partición de datos.

-

Erlang: no modifique la variable de entorno HOMEDRIVE. La variable de entorno PATHEXT debe contener las extensiones de archivo .exe y .bat.

-

Si tiene que definir la cuenta de servicio de AD de Tenable Identity Exposure como miembro del grupo “Usuarios protegidos”, asegúrese de que la configuración de Tenable Identity Exposure admita la autenticación de Kerberos, ya que “Usuarios protegidos” no puede usar la autenticación de NTLM.

Lista de verificación previa a la instalación

En esta tabla se resumen los requisitos previos en forma de una práctica lista de verificación anterior a la instalación.

|

Información o recurso para reservar |

Estado |

|---|---|

|

Los acuerdos necesarios (acuerdos de confidencialidad, licencias de software de evaluación), si corresponde. |

|

|

La cantidad de usuarios de AD activos en los dominios objetivo que se van a supervisar. |

|

|

Los recursos de proceso y memoria se basan en la matriz de dimensionamiento de Tenable Identity Exposure. Consulte Resource Sizing. |

|

|

La IP privada de cada máquina virtual usada para implementar la plataforma de Tenable. |

|

|

El tipo y la dirección IP de la infraestructura de administración de actualizaciones, el servidor horario, el servidor de la PKI y el proveedor de identidad. |

|

|

Abra los flujos de red necesarios para cada servicio que Tenable Identity Exposure requiera. Consulte Matriz de flujos de red. |

|

|

Las direcciones IP privadas de cada emulador del controlador de dominio principal. |

|

|

Creación de una cuenta de usuario normal en cada bosque de Active Directory que se va a supervisar. |

|

|

En los contenedores específicos de Active Directory, otorgue derecho de acceso a la cuenta de servicio de Tenable. |

|

| Otorgue acceso a Análisis con privilegios si quiere habilitar esta funcionalidad. | |

|

Nombre de usuario de la cuenta de usuario del dominio de AD:

|

|

|

Un certificado TLS emitido para el portal web de Tenable Identity Exposure desde la PKI del cliente:

|

|

|

La lista de cuentas de usuario de Tenable Identity Exposure que se van a crear:

|

|

|

La lista de configuraciones opcionales que se van a activar (notificación por correo electrónico, reenvío de eventos de SYSLOG, etc.). |

|

|

Un coordinador de proyecto identificado y disponible para que trabaje con Tenable. |

|

|

Personal técnico para responder a posibles problemas técnicos, como problemas de filtrado de red y PDCe inaccesible. |

Consulte también